El ransomware zCrypt es un variante reciente de ransomware para el cual no se ha desarrollado todavía una desarrollado una desencriptación. Aunque el nombre no es realmente sofisticado, el ransomware zCrypt se parece a TeslaCrypt, CryptoWall, Cerber y otros ransomwares parecidos porque usa un algoritmo de encriptación asimétrica para encriptar los datos de la víctima. Se dice que es la nueva versión de los ransomware CryptoLocker y RSA. Lo interesante de este encriptador de archivos es que muestra un pop-up con un aviso de sistema falso durante el proceso de encriptación y se centra principalmente en usuarios rusos. Las otras características básicas del ransomware zCrypt se describirán en el siguiente párrafo.

Acerca del Ransomware zCrypt

El ransomware zCrypt se centra en todas las versiones del SO Windows. Usa RSA-2048 y cifrado AES CBC 256-bit. El RSA es la clave pública generada para la encriptación y el AES es la clave de generación privada para la desencriptación. La clave de encriptación se almacena de manera pública y la clave de desencriptación se almacena en los servidores remotos a cargo de los hackers. El encriptador de archivos zCrypt implementa la extensión .zCrypt en los archivos encriptados. Durante la encriptación aparecerá un popup, “No hay un disco duro. Por favor inserte un disco en la ranura D”. La casilla de diálogo que contiene es inactiva. Esto se hace sólo para distraerle de las actividades maliciosas que realiza el cryptomalware zCrypt.

Después de realizar la encriptación, aparecerá un archivo How_to_decrypt_files.txt en cada carpeta de los archivos encriptados, How_to_decrypt_files.png reemplaza su fondo de escritorio y How_to_decrypt_files.html se coloca en el escritorio y se carga automáticamente siempre que se ejecute el navegador. Estos archivos contienen una nota de rescate. Actualmente los ciber-criminales piden 1.2 BTC lo que son unos 569.82 dólares americanos en este momento – una cantidad relativamente alta en comparación con otros ransomwares. Se dan cuatro días para pagar el rescate. Si el pago no se transfiere, se aumenta a 5 BTC – 2,377.15 dólares en este momento. Si no llega ninguna transferencia a los hackers en 7 días, dicen que destruirán la clave de desencriptación única. La dirección de contacto es [email protected].

¿Cómo Infecta el Ransomware zCrypt a Su Ordenador?

zCrypt codifica troyanos usando spambots. Envía emails spam con adjuntos infectados al email de la víctima. Estos emails falsos se envían a través de destinatarios desconocidos o se disfrazan como cartas oficiales. Incluso pueden incluir logos y otras marcas “legítimas”. Dicen ser enviados por esas empresas como DHL, FedEX, eBay, PayPal, etc. La otra parte de este encriptador de archivos que puede invadir su ordenador son las vulnerabilidades de seguridad explotando los kits como Angler EK (kit de exploit), Nuclear EK, etc.

¿Cómo Desencriptar Archivos Encriptados por el Ransomware zCrypt?

Pagar el rescate solo resultaría en perder una gran cantidad de dinero. Desafortunadamente no hay herramientas de desencriptación disponibles en el momento de redactar este artículo. Pero los expertos de seguridad trabajan duro para resolver este problema. El Ransomware zCrypt elimina las Shadow Volume Copies, así que la recuperación local no le será de ayuda. Por eso, se recomienda almacenar copias de sus datos más valiosos en algún disco externo como el servicio de almacenamiento en la nube.

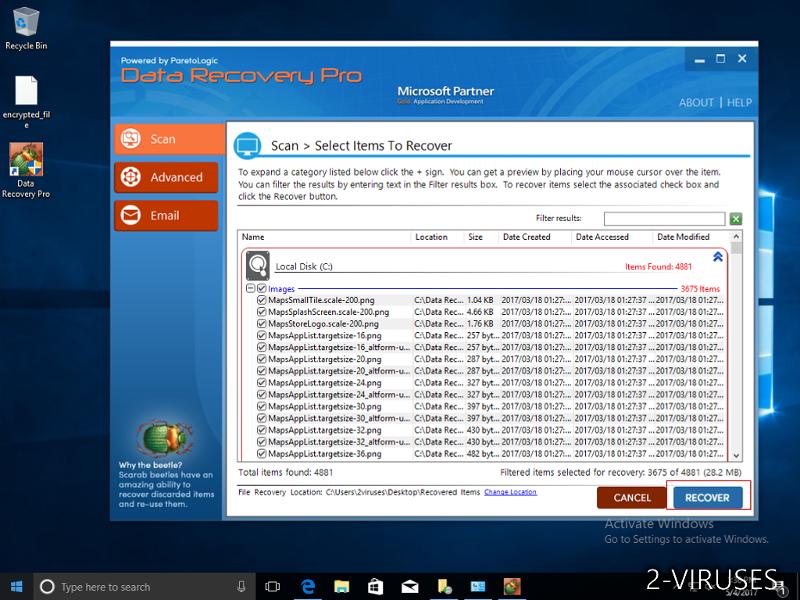

Sin embargo, si es demasiado tarde para que pueda realizar el paso anterior, todavía puede aplicar las herramientas de recuperación de datos como PhotoRec, productos de Kaspersky, etc. Para eliminar el Ransomware zCrypt emplee herramientas de eliminación de malware profesional, como Spyhunter, Malwarebytes o StopZilla. Estas herramientas de seguridad no sólo eliminarán ese ransomware, sino que también eliminarán otras amenazas y se asegurará de que no tiene malwares en el futuro. Siga la guía de eliminación del Ransomware zCrypt a continuación.

¿Cómo eliminar Ransomware zCrypt usando Restauración del Sistema?

1. Reinicie su ordenador en Modo Seguro con Solicitud de Comando

1. Modo seguro

Para Windows 7/ Vista/ XP- l Inicio → Apagar → Reiniciar → OK.

- l Presione la tecla F8 repetidamente hasta que la pantalla de Opciones de Inicio Avanzado aparece.

- l Elegir Modo Seguro con Solicitud de Comando.

- l Presione Potencia en la pantalla de acceso de Windows. Luego presione y mantenga la tecla Shift y haga clic en Reiniciar.

- l Elija solucionar problemas → Opciones Avanzadas → Configuración de Inicio y haga clic en Reiniciar.

- l Cuando se cargue, seleccione Permitir Modo Seguro con Solicitud de Comando en la lista de Configuraciones de Inicio.

2. Restaurar archivos y configuraciones del Sistema.

- l Cuando el modo de Solicitud de Comando se cargue, introduzca cd restore y presione Intro.

- l Luego introduzca rstrui.exe y presione Intro otra vez.

- l Haga clic en “Siguiente” en la ventana que apareció.

- l Seleccione uno de los Puntos de Restauración que están disponibles antes de que se infiltrase el zCrypt Ransomware en su sistema y luego haga clic en “Siguiente”.

- l Para iniciar la restauración del Sistema haga clic en “Sí”.

2. Complete la eliminación del Ransomware zCrypt

Tras restaurar su sistema, se recomienda escanear su ordenador con un programa anti-malware, como Malwarebytes, Spyhunter y elimine todos los archivos maliciosos relacionados con zCrypt Ransomware.

3. Restaure los archivos afectados por Ransomware zCrypt usando Shadow Volume Copies

Si no usa la opción de Restaurar Sistema en su sistema operativo, existe la posibilidad de usar capturas de shadow copy. Almacenan copias de sus archivos en el punto temporal en el que la captura de restauración del sistema fue creada. Normalmente zCrypt Ransomware intenta eliminar todas las posibles Shadow Volume Copies, así que este método puede que no funcione en todos los ordenadores. Sin embargo, puede que falle al hacerlo.

Shadow Volume Copies sólo está disponible con Windows XP Service Pack 2, Windows Vista, Windows 7 y Windows 8. Hay dos maneras de recuperar sus archivos a través de Shadow Volume Copu. Puede hacerlo usando las versiones anteriores nativas de Windows o a través de Shadow Explorer.

a) Versiones Anteriores nativas de Windows

Haga clic derecho en un archivo encriptado y seleccione Propiedades>Pestaña de versiones anteriores. Ahora verá todas las copias disponibles de ese archivo particular y del momento cuando fue almacenado en un Shadow Volume Copy. Elija la versión del archivo que quiera recuperar y haga clic en Copiar si quiere guardarlo en algún directorio suyo, o Restaurar si quiere reemplazar el archivo encriptado existente. Si quiere ver el contenido del archivo previamente, simplemente haga clic en Abrir.

b) Shadow Explorer

Es un programa que puede encontrarse online de manera gratuita. Puede descargar tanto una versión completa o portable de Shadow Explorer. Abra el programa. En la esquina superior derecha el disco donde el archivo que está buscando está almacenado. Verá todas las carpetas en ese disco. Para recuperar la carpeta completa, haga clic derecho en ella y seleccione “Exportar”. Luego escoja dónde quiere que se almacene.

Nota: En muchos casos es imposible restaurar archivos de datos afectados por un ransomware moderno. Por eso recomiendo usar un software de copias de seguridad en la nube decente como precaución. Le recomendamos echar un vistazo a Carbonite, BackBlaze, CrashPlan o Mozy Home.

Herramientas de extracción Malware automática

(Win)

Nota: Ensayo Spyhunter proporciona la detección de parásitos como Ransomware Zcrypt y ayuda a su eliminación de forma gratuita. versión de prueba limitada es disponible, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Nota: Ensayo Combo Cleaner proporciona la detección de parásitos como Ransomware Zcrypt y ayuda a su eliminación de forma gratuita. versión de prueba limitada es disponible,